Aktivering af OCSP-hæftning på din server

Samantha ClarkDel

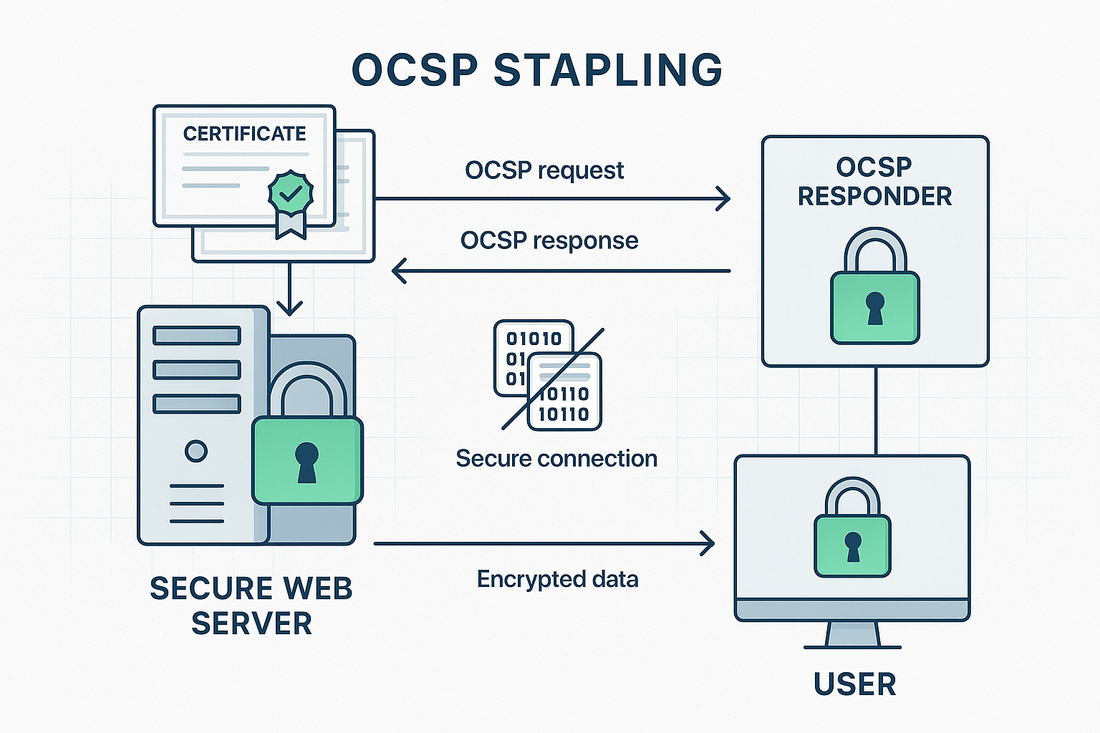

OCSP-hæftning repræsenterer et betydeligt fremskridt i, hvordan SSL-certifikater validerer deres aktuelle status, hvilket giver forbedret ydeevne og sikkerhed for websteder.

Denne protokolforbedring gør det muligt for webservere at få tidsstemplede OCSP-svar fra certifikatudstedere og vedhæfte eller "hæfte" disse svar til SSL-certifikatets handshake, hvilket dramatisk reducerer verifikationsbyrden for klienter og browsere.

Forståelse af OCSP-hæftning

Online SSL Certificate Status Protocol (OCSP) stapling, teknisk kendt som TLS Certificate Status Request extension, løser de traditionelle udfordringer med hensyn til ydeevne, der er forbundet med validering af SSL-certifikater.

I stedet for at kræve, at browsere selv skal verificere et SSL-certifikats status hos certifikatudstederen, henter og cacher webserveren OCSP-svaret med jævne mellemrum og leverer det derefter under SSL-certifikatets handshake-proces.

Denne optimering reducerer forbindelsestiderne betydeligt, forbedrer privatlivets fred og forbedrer den generelle pålidelighed af SSL-certifikatvalidering.

For virksomheder, der bruger Trustico® SSL-certifikater, kan implementering af OCSP-hæftning føre til markant hurtigere sideindlæsningstider og en bedre brugeroplevelse.

Forudsætninger for implementering

Før du aktiverer OCSP-hæftning på din server, skal visse krav være opfyldt. Din webserver skal køre en kompatibel version af serversoftwaren, typisk Apache 2.3.3 eller senere, Nginx 1.3.7 eller senere, eller IIS 7 eller senere.

Din server skal have en pålidelig internetforbindelse for at kunne nå OCSP-responderserverne og tilstrækkelige systemressourcer til at cache og administrere OCSP-svar.

Sørg desuden for, at dine firewall-regler tillader udgående forbindelser til certifikatmyndighedens OCSP-responderservere på port 80 eller 443.

Konfiguration af OCSP-hæftning på Apache

Trin til konfiguration af Apache

Apache-webserveren kræver specifikke ændringer i konfigurationen af SSL-certifikatets virtuelle vært. Først skal du sikre dig, at modulet mod_ssl er aktiveret.

I din Apache-konfiguration skal du finde SSL Certificate virtual host-blokken og tilføje følgende direktiver :

SSLUseStapling On SSLStaplingCache shmcb:/tmp/stapling_cache(128000) SSLStaplingResponderTimeout 5 SSLStaplingReturnResponderErrors off SSLStaplingFakeTryLater off

Disse indstillinger aktiverer OCSP-hæftning, konfigurerer svarcachen og indstiller passende timeout-værdier.

Når du har foretaget disse ændringer, skal du genstarte Apache-tjenesten for at anvende den nye konfiguration.

Implementering af OCSP-hæftning på Nginx

Nginx-konfigurationsproces

Nginx-konfiguration til OCSP-hæftning kræver ændringer i serverblokken i din konfigurationsfil. Tilføj følgende direktiver for at aktivere og konfigurere OCSP-hæftning :

ssl_stapling on; ssl_stapling_verify on; ssl_trusted_certificate /path/to/chain.pem; resolver 8.8.8.8 8.8.4.4;

Direktivet resolver angiver de DNS-servere, der bruges til at opløse OCSP-responderens værtsnavn.

Stien ssl_trusted_certificate skal pege på din komplette SSL-certifikatkædefil. Husk at genstarte Nginx, når du har foretaget disse ændringer.

Verificering af OCSP Stapling-konfiguration

Test og validering

Efter implementering af OCSP-hæftning er verifikation afgørende. Brug OpenSSL-kommandolinjeværktøjer til at teste din konfiguration:

openssl s_client -connect example.com:443 -status

En vellykket implementering vil vise "OCSP Response Status: successful" i outputtet. Svaret bør også indeholde aktuelle tidsstempeloplysninger og OCSP-responder-URL'en.

Fejlfinding af almindelige problemer

Problemer med forbindelsen

Hvis OCSP-hæftning ikke virker, skal du først kontrollere netværksforbindelsen til OCSP-responderen. Tjek dine firewall-regler, og sørg for, at serveren kan nå certifikatmyndighedens OCSP-servere.

Almindelige fejlmeddelelser som "OCSP response not received" indikerer typisk netværks- eller konfigurationsproblemer.

Problemer med certifikatkæder

Ufuldstændige eller forkerte SSL-certifikatkæder forårsager ofte OCSP-hæftefejl. Sørg for, at din SSL-certifikatinstallation omfatter den komplette kæde af mellemliggende SSL-certifikater.

Filen ssl_trusted_certificate skal indeholde den fulde SSL-certifikatkæde for korrekt OCSP-validering.

Fordele for ydeevne og sikkerhed

OCSP-hæftning giver betydelige forbedringer af ydeevnen ved at reducere SSL-certifikatets handshake-tider. Denne optimering er især værdifuld for mobile brugere eller dem med forbindelser med høj latenstid.

Fra et sikkerhedsperspektiv forhindrer hæftning visse typer angreb ved at sikre, at SSL-certifikatets statuskontrol ikke kan omgås.

Bedste praksis og vedligeholdelse

Regelmæssig overvågning af OCSP-hæftningsfunktionaliteten er afgørende. Implementer automatiserede kontroller for at verificere, at hæftningen forbliver i drift.

Konfigurer passende cache-timeouts for at skabe balance mellem ydeevne og friskhed af OCSP-svar. Overvej at implementere redundante DNS resolvere for at sikre pålidelig OCSP-responsopløsning.

Opsummering

OCSP-hæftning er en afgørende optimering af moderne SSL-certifikater. Ved at implementere denne protokoludvidelse kan organisationer forbedre deres hjemmesiders ydeevne betydeligt og samtidig opretholde en robust sikkerhedsvalidering.

Trustico® SSL-certifikater understøtter fuldt ud OCSP-hæftning, hvilket gør det muligt for virksomheder at udnytte denne vigtige teknologi.

Husk regelmæssigt at overvåge din konfiguration og holde serversoftwaren opdateret for at sikre fortsat optimal ydelse af din OCSP-hæftningsimplementering.